Liever geen beschermde broncode

Naast de firmware (zie hoofdstuk 1) is het besturingssysteem de belangrijkste software op een computer. Deze software bestuurt de computer als deze opstart en is de interface waarmee je je computer gebruikt. Kortom, het besturingssysteem vertelt de computer wat deze moet doen en hoe dat moet worden gedaan. Populaire besturingssystemen zijn versies van Windows (zoals XP, Vista, 8, 10), Mac (macOS) en Linux-versies (Ubuntu, Mint).

Gevaren in relatie tot besturingssystemen

- malware, virussen;

- surveillanceachterdeurtjes in een besturingssysteem, toegankelijk voor de inlichtingendiensten.

Twee hoofdmaatregelen ter bescherming van je besturingssysteem

- gebruik een opensourcebesturingssysteem (voor een middelmatig risiconiveau), bijvoorbeeld Ubuntu of Mint (Linux);

- gebruik Tails, een opensourcebesturingssysteem dat incognito en onvindbaar blijft (hoog tot top risiconiveau).

Surveillance-achterdeurtjes

Computers die draaien op besturingssystemen van Microsoft en Apple (dus Windows, macOS) maken gebruik van software met beschermde broncode. Van deze besturingssystemen is het aannemelijk dat ze surveillance-achterdeurtjes hebben en houden die toegankelijk zijn voor GCHQ, de NSA en aanverwante partijen die er belang bij hebben.

Het besturingssysteem van Microsoft is in het bijzonder ongeschikt, omdat er meer van de broncode beschermd is dan die van Apple. Bovendien zijn besturingssystemen van Microsoft gevoeliger voor malware en virussen. Kortom, systemen met gesloten sourcesoftware zijn ongeschikt voor systemen met belangrijke data en communicatie en/of als je denkt dat jij of iemand met wie je communiceert een surveillancedoelwit is of verwacht te worden. Gebruik dus een opensourcebesturingssysteem als je met dit risiconiveau te maken hebt.

Opensourcesoftware

Opensourcesoftware is gratis gedistribueerde software waarvan de broncode – de code waarmee het systeem is gemaakt – publiek en open, inzichtelijk is. Hierdoor kan een onafhankelijke expert op ieder willekeurig moment de broncode bekijken en zich ervan vergewissen dat er geen beveiligingsfouten in de bouw van het besturingssysteem zitten. Een volledige definitie in tien punten van open source is beschikbaar op www.opensource.org/osd (Engels).

Verder zijn opensourcebesturingssystemen minder kwetsbaar voor malware (kwaadaardige software, vaak spyware) en virussen. Dat komt omdat ze veel minder worden gebruikt dan besturingssystemen van een fabrikant en daardoor in verhouding een laag marktaandeel hebben.

Opensourcesoftware is ook bekend als gratis software omdat de software gratis beschikbaar is/gedistribueerd wordt (op basis van vrijwillige donatie).

Als je hardware is beveiligd tegen geautomatiseerde en vooropgezette surveillance, is het van vitaal belang dat je geen software installeert die het systeem opnieuw kwetsbaar maakt. Zelfs als je met een laag risiconiveau te maken hebt, is het belangrijk om de juiste software te gebruiken ter beveiliging van je data en communicatie van geautomatiseerde surveillance op grote schaal (dragnet/sleepnet).

Je moet je er van bewust zijn dat opensourcesoftware net zo betrouwbaar is als het vertrouwen dat je stelt in de expertise en de frequentie waarmee de broncode is gebouwd en onderhouden/onderzocht. Echter, veelgebruikte opensourcesoftware wordt ook vaker onderzocht en heeft daarom de voorkeur boven software met niet-openbare broncode (in ieder geval voor infosec). Kies daarom bijvoorbeeld voor LibreOffice in plaats van voor MS Office.

Noot: mobiele besturingssystemen met beschermde sourcesoftware zoals iOS en Android, zijn onontbeerlijk op smartphones en tablets. Die apparaten zijn daarom niet te beveiligen tegen gerichte aanvallen. Zie hoofdstuk 7 voor informatiebeveiliging van mobiele systemen.

Linux is het toonaangevende open source, community-ontwikkelde besturingssysteem. Je kunt uit veel verschillende versies van Linux-besturingssystemen kiezen. Wij behandelen de versie Ubuntu in het bijzonder omdat deze versie het meest gebruikte Linux-besturingssysteem is. Tegenwoordig wordt ook de versie Mint vaak gebruikt door Windows-gebruikers, omdat deze versie daar wat op lijkt.

1. Ubuntu (Linux-versie)

Ubuntu is het meest gebruikte Linux-besturingssysteem. Het is gemakkelijk te installeren, zeer functioneel en redelijk gebruikersvriendelijk. Je kunt ervoor kiezen om je Windows-besturingssysteem te vervangen door Ubuntu, maar je kunt ook beide op dezelfde laptop draaien (dat kan fijn zijn als je eerst bekend wilt worden met het nieuwe systeem voordat je overstapt). Ubuntu is redelijk gebruikersvriendelijk en niet heel verschillend van andere besturingssystemen en daarom raden wij aan je Windows-systeem volledig te vervangen, omdat dit beter is voor je informatiebeveiliging. Immers, met het Windows-besturingssysteem blijven de mogelijke achterdeurtjes op je laptop staan. Let op dat je met het verwijderen van het oude besturingssysteem ook alle bestanden verwijdert die ermee zijn geassocieerd. Zorg er dus voor dat je een back-up maakt van alle bestanden die je wilt houden, voordat je het besturingssysteem verandert.

We raden onervaren gebruikers af om het besturingssysteem van MacBook te wissen om Ubuntu te installeren. Dit kan problemen veroorzaken met de functionaliteit van het apparaat. Voor een Mac kun je Ubuntu gebruiken via een zogenaamde virtuele machine. Hier gaan we verder niet op in omdat het niet duidelijk is welke veiligheidsvoordelen kunnen worden bereikt als er tegelijkertijd twee besturingssystemen draaien.

Let op; een paar onderdelen van Ubuntu gebruiken momenteel geslotensource-software. Er wordt aangenomen dat deze geen veiligheidsrisico vormen, alleen dat is niet met zekerheid te zeggen. Andere populaire versies van Linux, waaronder Debian en Trisquel, zijn volledig open source. Deze zijn alleen iets minder intuïtief in gebruik en onderhoud voor iemand die onbekend is met Linux.

2. Tails

Voor de grootste veiligheid gebruik je Tails: Tails is een niet te traceren, incognito besturingssysteem. De letters Tails betekenen ‘The Amnesic Incognito Live System’. Het is een op Linux gebaseerd besturingssysteem (open source) en het beschermt de privacy en anonimiteit van de gebruikers.

Amnesic: omdat er geen enkel spoor van het systeem op je computer achterblijft nadat je het systeem hebt afgesloten/uitgezet.

Incognito: omdat het standaard is gericht op privacy en veiligheid als je het internet bezoekt en zo censuur kan omzeilen. Tails is speciaal ontworpen als anti-surveillancesysteem en het heeft verschillende ingebouwde op veiligheid gerichte applicaties (volledig open source).

Ingebouwde anonimiteit online

Op het moment dat je met het internet verbonden bent, zendt en ontvangt verschillende software op je computer met enige regelmaat datapakketjes via het internet, of je er nu actief gebruik van maakt of niet. We weten dat inlichtingendiensten deze netwerkactiviteit routinematig controleren en dit steeds verder intensiveren. Echter, alle software van Tails is ervoor geconfigureerd om anoniem verbinding met het internet te maken via Tor (zie hoofdstuk 3, veilig browsen), en zo word je beschermd tegen netwerksurveillance.

De ingebouwde Tor-webbrowser heeft bovendien populaire extensies die de veiligheid vergroten, zoals HTTPS Encryption en HTTPS Everywhere. Dit zijn uitbreidingen (plug-ins) die je surfgegevens encrypten. Andere extensies in Tor: Adblock Plus om advertenties en tracking te voorkomen en NoScript om kwaadaardige JavaScript en Flash te blokkeren omdat deze je anonimiteit kunnen compromitteren. Als je Tails gebruikt met de hoogste veiligheidsinstellingen kan dat tot gevolg hebben dat sommige webfuncties niet werken, maar dat is een compromis die zeker de moeite waard is als je daarvoor een onnavolgbare goede privacy terugkrijgt wanneer je aan gevoelige projecten werkt. Als alternatief kun je de veiligheidsinstellingen lager zetten (in het Tor-veiligheidsscherm) of de “onveilige browser” van Tails gebruiken.

Noot: als je de onveilige browser gebruikt of als je via Tor Browser inlogt in op een account die duidelijk aan jouw echte identiteit is gekoppeld, dan compromitteer je je anonimiteit gedurende de volledige Tails-sessie. Sluit Tails af en start deze opnieuw iedere keer als je een nieuwe identiteit gebruikt. Let op, ook bestanden en documenten kunnen metadata bevatten die jouw locatie via GPS onthullen. Bekijk hoofdstuk 4 voor tips over het verwijderen van dergelijke metadata.

Ingebouwde e-mail en chat met encryptie

Tails biedt een ingebouwde dienst voor chat en e-mail met encryptie. Tails bevat Icedove (Thunderbird) als e-mailprogramma met OpenPGP voor e-mailencryptie (zie hoofdstuk 5) en de instant-messenger Pidgin die privé en anoniem chatten ondersteunt.

Ingebouwde bestandsencryptie

Tails biedt bovendien LUKS waarmee je bestanden kunt versleutelen. Als je bestanden wilt opslaan op dezelfde USB-stick waarmee je Tails draait, kun je daarvoor een permanente bewaarplek op de stick aanmaken, een zogenaamd “persistent volume”. Tails zal de bestanden op dit persistent volume standaard versleutelen, en steeds om je wachtwoord vragen voor toegang tot de opgeslagen bestanden.

Expert-info: het persistente volume is alleen bruikbaar voor de opslag van relatief onbelangrijke documenten en informatie, je moet het niet gebruiken om de meer gevoelige documenten mee te bewaren of mee te nemen. Het persistent volume is namelijk niet verborgen. Als iemand de USB-stick in handen krijgt, kan men zien dat er een volume met encryptie is aangemaakt op de stick. Dat kan erin resulteren dat ze je dwingen het wachtwoord te geven. Voor die gevoelige documenten moet je een verborgen volume (“hidden volume”) aanmaken, eventueel op een andere USB-stick, die niet zichtbaar ruimte inneemt. Alleen jij weet dat het er is. Daarvoor kun je bijvoorbeeld heel goed VeraCrypt gebruiken (zie hoofdstuk 4).

Expert-info: LUKS geeft je ook de mogelijkheid om een hele disk te encrypten en vervolgens de key, het bestandje met de decryptiesleutel, apart te bewaren, b.v. op een USB. Dit geeft extra veiligheid als je laptop wordt gestolen, want zolang je de sleutel (op de USB) niet bij je hebt, kun je niet worden gedwongen het apparaat te ontgrendelen. Op deze manier is de data op je apparaat veilig tijdens transport (het apparaat zelf kan nog steeds worden gecompromitteerd).

Ingebouwde wachtwoordbeveiliging

Tails bevat de wachtwoordmanager KeePassX. Deze software slaat gebruikersnamen en wachtwoorden met encryptie op in een lokale database die weer wordt beschermd door een hoofdwachtwoord. Verder heeft Tails PWGen, een sterke wachtwoordgenerator. Zie hoofdstuk 8 voor het gebruik van wachtwoordmanagers.

Tails werkt vanaf USB

Tails is ontworpen voor gebruik vanaf een USB-stick, onafhankelijk van het originele besturingssysteem van de computer. Dat betekent dat je de harddrivedisk van je laptop kunt verwijderen (aan te raden voor werk met een hoog risiconiveau) en deze vervolgens vanaf de USB-stick met Tails kunt opstarten. Daarnaast kun je de USB-stick met Tails in een computer doen waar de harddrivedisk nog in zit en dan opstarten met Tails. De computer zal het originele besturingssysteem en de harddrivedisk negeren en in plaats daarvan opstarten vanaf de USB-stick met Tails.

De beschikbaarheid van een systeem als Tails op een USB-stick is ideaal voor gevoelige journalistieke projecten. Je machine kan zo schoon blijven, zonder een spoor van je werk achter te laten en je documenten kunnen worden opgeslagen op een gemakkelijk mee te nemen, goedkope USB-stick. Tails heeft zelfs opensourcesoftware voorgeïnstalleerd waarmee je kunt bewerken, zoals:

- LibreOffice, waarmee je documenten kunt maken, lezen en wijzigen;

- PiTiVi om video’s aan te passen;

- Audacity voor het bewerken van geluid.

De USB-stick is ideaal voor onderweg en je kunt het in iedere computer inpluggen als je de computer zo instelt dat deze vanaf de USB-stick met Tails opstart. Hoe dat moet wordt hieronder uitgelegd. Het is verstandig om voor verschillende projecten aparte USB-sticks met Tails te hebben, zodat je de sporen van je identiteit verspreidt en je een minimaal risico loopt als je een USB-stick verliest. In bepaalde gevallen kun je er ook voor kiezen om een kant-en-klare USB-stick met Tails aan je bron te geven met instructies. Op deze manier heeft de bron ook de mogelijkheid om veilig met je te communiceren. In situaties met een hoog risiconiveau kan het verstandig zijn om Tails te gebruiken op een ander apparaat dan je gebruikelijke laptop (airgap, zie hoofdstuk 1, toprisiconiveau).

Ubuntu is een prima optie voor dagelijks, niet-gevoelig werk. Toch is het verstandig een USB-stick met Tails te maken en deze te gebruiken als je aan de slag gaat met een gevoelig project, in het bijzonder als je met belangrijke documenten werkt, communiceert met personen op wie een hoog risiconiveau van toepassing is of als je gevoelige projecten online onderzoekt. Verder kunnen tijdige maatregelen op het gebied van informatiebeveiliging je helpen om je anonimiteit van tevoren te beschermen/bewaren, waarmee je tijd rekt voordat jij en je belangrijkste bron doelwit van surveillance worden.

Je weet nu hoe je je systeem op een robuuste manier kunt beschermen. In de volgende hoofdstukken leer je hoe je je communicatie kunt beschermen, hoe je je surfdata anonimiseert en hoe je gevoelige documenten moet versleutelen en meenemen.

Installatie Ubuntu

Noot: alle Windows-documenten, -programma’s en –bestanden, etc. worden gedeletet als je Windows vervangt met Ubuntu (aanbevolen). Zorg dus voor een back-up van de bestanden die je wilt houden.

- Download Ubuntu

Download Ubuntu via www.ubuntu.com/download/desktop.

Let op dat je de juiste versie downloadt. Hiervoor moet je weten hoeveel RAM je laptop heeft. Je downloadt of de 32-bit-versie (voor oudere apparaten, zoals de IBM ThinkPads met 2GB RAM of minder) of de 64-bit-versie (voor nieuwere apparaten met 4GB RAM of meer). De download kan wat tijd kosten (20 tot 60 minuten). - Download de USB-installer voor Linux

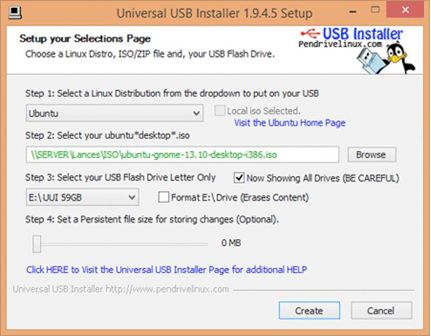

Ga naar www.ubuntu.com/download/desktop/create-a-usb-stick-on-windows, click ‘Download Pen Drive Linux’s USB Installer ›’, en scrol naar beneden. Klik op de grote knop met ‘Download UUI’. Hiermee download je het USB-installatieprogramma, dat je op een USB-stick opslaat. Dat gebruik je vervolgens om Ubuntu mee te installeren. Je moet daarvoor Ubuntu eerst in het installatieprogramma laden (zie punt 3). Expert-info: tijdens de installatie kan de harddisk geen andere programma’s draaien. Je hebt dus een andere bron nodig – in dit geval een USB-stick – om de installatiesoftware te draaien. - Zet Ubuntu in het USB-installatieprogramma

Als je beide downloads binnen hebt, doe dan een lege USB-stick in de laptop en open de USB-installer. Selecteer de Linux Distribution van het dropdownmenu (Ubuntu), gebruik de Browse-knop om de Ubuntu-download op te zoeken en selecteer de USB Flashdrive-letter (de schijfletter waar de computer je USB-stick onder heeft geplaatst) en klik ‘create’.

Als dit klaar is, verwijder je de USB-stick en sluit je de computer af.

Opstarten vanaf USB

Voordat je de USB kunt opstarten moet je je laptop vertellen dat hij dat moet doen. Dat kun je aangeven via een instelling in de BIOS. Je krijgt toegang tot het BIOS-menu als je de laptop opstart. Kijk van tevoren online welke toetsenbordcombinatie je moet indrukken om in het BIOS-menu te komen op jouw laptop. Dat verschilt namelijk per merk en type. Op veel machines komt er tijdens het opstarten een bericht dat aangeeft met welke toets(en) je in de setup komt ( ‘entering setup’ → press [key] to enter BIOS/setup/system configuration). Je kunt die instructie volgen. In de meeste gevallen is het de toets F1, F2, F3, F12 of DEL. Het is aan te raden om van tevoren uit te zoeken hoe je in de BIOS van jouw specifieke laptop de instructie om op te starten vanaf de USB-drive kunt instellen.

Doe de USB-stick in de laptop terwijl deze is uitgeschakeld. Vervolgens start je de laptop op en ga je naar het BIOS-menu. De instelling kan zijn ondergebracht in een menu-onderdeel zoals Startup → Boot of een menu-onderdeel zoals ‘Boot’, ‘Boot options’, of ‘Boot selection menu’. Selecteer je USB-drive, of zorg ervoor dat je USB-drive bovenaan staan in de lijst van prioriteiten in de opstartvolgorde. Als een onderdeel van de lijst een ‘+’ heeft, dan is er een submenu waar je de USB-vermelding waarschijnlijk kunt vinden. Meestal kun je de volgorde veranderen met de toetsen + en – van je numerieke toetsenbord. Navigeer vervolgens naar ‘Exit’ of ‘Save and exit’ en selecteer ‘Exit saving changes’ (of iets vergelijkbaars) zodat je voorkeur voor opstarten wordt bewaard/onthouden.

Dus:

- start de laptop op met de USB-stick ingeplugd

- ga naar het BIOS-menu

- kies ervoor om vanaf je USB-drive op te starten

- sla deze voorkeur op voordat je de BIOS verlaat

Ubuntu installeren vanaf USB

Nadat je de instelling om de laptop vanaf de USB-disk op te starten hebt opgeslagen en je de BIOS verlaat, moet het apparaat automatisch verder opstarten vanaf de USB-stick. Dat betekent dat het opstartmenu van het Ubuntu-installatieprogramma moet laden. Dit automatische installatieprogramma leidt je door de Ubuntu-setup.

Het kan zijn dat er tijdens het installatieproces om wifi-instellingen wordt gevraagd, maar daar hoef je verder geen aandacht aan te besteden, helemaal niet als je je wifikaart hebt verwijderd.

Selecteer bij ‘Installatietype’:

- vervang Windows door Ubuntu (al je Windows wilt verwijderen)

- versleutel de nieuwe Ubuntu-installatie om veiligheidsredenen

- gebruik LVM met de nieuwe Ubuntu-installatie

Kies een sterk wachtwoord (zie hoofdstuk 8 voor tips).

Het programma zal vragen om je naam te registreren, maar je hoeft hier niets in te vullen. Neem een computernaam en gebruikersnaam om in te loggen. Kies een sterk paswoord en vink aan zowel ‘wachtwoord vereist om in te loggen’ als ‘encrypt de gebruikersmap/home folder’. Ubuntu voltooit daarna de installatie. Zodra Ubuntu is geïnstalleerd, zet je de laptop uit en verwijder je de USB-stick. Vervolgens kun je de laptop aanzetten zodat deze met Ubuntu opstart.

Als je verbinding met het internet maakt, ga dan naar de Ubuntu-icoon links bovenaan op je desktop en zoek naar updates. Accepteer en installeer alle beschikbare updates.

Ubuntu privacy-pimps

- Selecteer ‘Systeeminstellingen’ → ‘Veiligheid en privacy’ vanaf je desktop

- Bij ‘Bestanden en applicaties/programma’s’ kun je bepalen welke informatie wordt bewaard over het gebruik van je bestanden en programma’s.

- Bij ‘Zoeken’ kun je online zoekresultaten uitschakelen als je in de Dash zoekt. Dit schakelt Ubuntu’s Amazon-integratie uit en voorkomt dat je Dash-zoekresultaten naar de Ubuntu- en Amazon-servers worden gestuurd. Als je met de rechtermuisknop op het Amazon-icoon op de desktop klikt, krijg je de optie ‘losmaken van de launcher’. Hiermee verwijder je het van de desktop.

- Onder ‘Diagnostieken’ kunt je het versturen van foutmeldingen en incidentele systeeminformatie aan Canonical uitschakelen (opt-out).

Installatie Tails en extra informatie

Er zijn verschillende manieren om een USB-stick met Tails te maken:

- Via een kloon van een USB-stick met Tails van een betrouwbare bron (dit is de aanbevolen methode – neem contact op met infosec@tcij.org voor hulp in het vinden van een gekloonde Tails-stick)

- Handmatig met de Tails-installer (hiervoor heb je Ubuntu 15.10 of later nodig)

- Handmatig via GNOME Disks (Ubuntu)

- Handmatig via de Universal USB-installer (Windows)

- Handmatig via commando (Mac, let op dit is de meest ingewikkelde methode)

Wij raden sterk aan om Tails te installeren via een gekloonde USB-stick. Handmatige installatie is niet even gemakkelijk en het lukt daarom niet altijd.

Installatietips

- Maak je USB-sticks klaar voordat je de installatie start. Tails heeft instructies over hoe je dat moet doen in Windows en Mac (installatiegidsen). Voor het maken van Ubuntu-sticks, zie hierna.

- Voor je eerste poging om op te starten met een Tails-stick (inclusief een extra Tails-stick als je handmatig installeert) moet je je laptop zo instellen dat deze van USB-stick opstart. Zie hierboven, 2.5, ‘Opstarten vanaf USB’.

- We raden aan om Tails via de browser Firefox te downloaden. Firefox heeft namelijk een extensie beschikbaar voor ‘Tails Download and Verify’, die automatisch verifieert of je download de beoogde download is en dat er niet mee is geknoeid. De link en de instructies zitten in de Tails-installatie-instructies.

Instructies voor verschillende manieren om Tails te installeren vind je op de website van Tails: https://tails.boum.org/install/index.en.html

Noot: steeds meer gebruikers lukt het om de nieuwste versies van Tails op Mac-computers te gebruiken. Ontwikkelaars van Tails hebben echter minder ervaring in het gebruik van Mac en constateren verschillende problemen geconstateerd (bijvoorbeeld dat het niet lukt om wifi te gebruiken).

Opschonen en klaarmaken van een USB-stick voor Tails

Je hebt een USB-stick nodig van 4Gb of meer, bij voorkeur 16GB als je van plan bent om ook documenten op de stick op te slaan. Misschien gebruik je een stick die je al vaker hebt gebruikt of is het een stick waarop software staat voorgeïnstalleerd. Hoe dan ook, als je een stick gebruikt waar al informatie op staat/heeft gestaan, kun je de stick niet schoonmaken door alleen de bestanden in de prullenbak te gooien. Hierdoor zie je ze weliswaar niet meer in de bestandenlijst, maar ze worden niet echt verwijderd. Maar, voor je Tails-stick moet je beginnen met een volledig schone stick. We leggen hierna uit hoe je de stick helemaal opschoont. Verder moeten er een paar instellingen op de USB-stick worden aangepast, als voorbereiding om de laptop met de stick op te kunnen starten met Tails.

- Installeer GParted → ga naar het dashboard van de Ubuntu Software op je laptop en zoek naar ‘GParted’. Kies installeren.

- Doe je USB-stick in de laptop.

- Open GParted. Ga naar GParted → Refresh Devices

- Je USB moet als drive worden getoond rechts bovenaan in het dropdownmenu (in de lijst vermeld als as /dev/sdb or dev/sdc). Er wordt ook getoond hoeveel ruimte er beschikbaar is op je USB-stick. Selecteer deze drive.

- Je ziet nu een lange rechthoek bovenaan het scherm met groene uitlijning, misschien met ruimte aan de linkerkant of een rechthoek met gele schaduw. Klik met je rechtermuisknop en selecteer ‘verwijderen (unmount)’, klik nogmaals met de rechtermuis en selecteer ‘delete’.

- De kleuren in de rechthoek zijn nu verdwenen en vervangen door grijs. Klik op de rechthoek en selecteer ‘Nieuw’.

- Er verschijnt een scherm getiteld ‘maak een nieuwe partitie’. Bij ‘File System’ selecteer je ‘fat32’, en bij ‘Label’ typ je ‘TAILS’. Klik vervolgens ‘Add’. fat32 = File Allocation Table 32 bits

- Klik op het groene spinnetje (net onder de optie ‘Partitie’ in de toolbar bovenaan in het scherm)

- Er verschijnt een pop-up. Selecteer ‘Apply’ om wijzigingen aan het apparaat door te voeren en kies ‘Sluiten’ als het bericht ‘alle wijzigingen zijn succesvol uitgevoerd’ verschijnt.

- Klik nu met de rechtermuisknop op de lange groene rechthoek en kies ‘Manage Flags’ → selecteer ‘opstarten, en zet de laptop uit. Hiermee weet de laptop dat er een drive is die als opstartsysteem voor de computer kan worden gebruikt.

Je kunt de USB-stick nu veilig verwijderen. Hij is schoon en klaar voor Tails.

Het klonen van een USB-stick met Tails

Als je een gekloonde Tails-stick hebt, hoef je alleen je laptop zo in te stellen dat deze vanaf de USB-drive opstart (zie hiervoor, opstarten vanaf USB). Je kunt vervolgens de Tails-stick in de laptop doen en de laptop opstarten.

Als je Tails op een nieuwe USB-stick wilt klonen, bijvoorbeeld door een kloon te maken van een stick van een vriend, of als je je eigen Tails-stick wilt klonen voor een collega, volg dan deze stappen.

Maak eerst een nieuwe, schone USB-stick met Gparted om Tails op te zetten. Vervolgens:

- Start het Tails-systeem met de huidige Tails-stick

- Doe de schone USB-stick in een van de USB-poorten

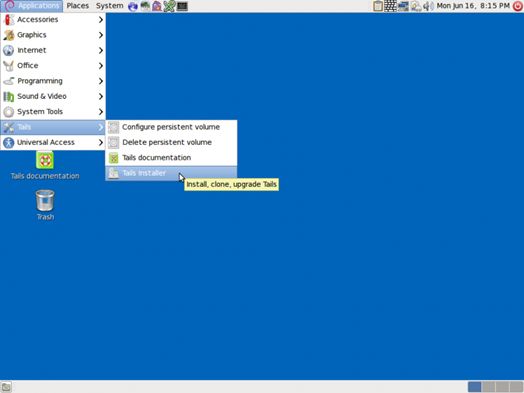

- Ga op de Tails-desktop naar Applications → Tails → Tails Installer

- Er opent zich een nieuw venster. Selecteer hier ‘Install by cloning’ (installeren door te klonen)

- Het Tails-installatievenster toont de schone USB-stick bij ‘Target Device’. Klik ‘Install Tails’ onderaan het venster en klik ‘Yes’ in het pop-upscherm om te bevestigen. Nu wordt de kloon of je Tails-installatie gemaakt op de schone USB-drive.

- Als de kloon klaar is, zegt de Tails-installer: Installation complete! (installatie voltooid)

- Als de installatie is voltooid sluit je je systeem af en probeer je deze te herstarten vanaf de nieuwe drive om te controleren of het goed werkt.

Upgraden van Tails

Het Tails-systeem zoekt automatisch naar updates en downloadt deze. Het is belangrijk om het systeem up-to-date te houden. Als je Tails opstart en verbindt met Tor Browser krijg je automatisch een dialoogvenster als er een upgrade beschikbaar is, met de suggestie het systeem te upgraden.

Het kan overigens soms een tijdje duren voordat Tails met het internet is verbonden na het opstarten. Hierdoor is het niet altijd mogelijk om de controle op upgrades tijdens het opstarten te doen. Je kunt ook handmatig controleren of er upgrades zijn. Dat doe je door de Terminal te openen (het icoon met het zwarte vierkant in de bovenste toolbar van de Tails-desktop) en het volgende commando te typen:

tails-upgrade-frontend-wrapper

Vervolgens klik je enter. Tails controleert nu of er updates zijn en vertelt je of je systeem up-to-date is of niet.

Meer informatie over het upgraden van Tails en probleemoplossing als Tails niet automatisch upgrades voorstelt, kun je vinden op de Tails-website: https://tails.boum.org/doc/first_steps/upgrade/index.en.html

Het gebruik van Tails

Voordat je Tails kunt gebruiken, moet je eerst je laptop vertellen dat deze vanaf de USB-drive moet opstarten, zie Opstarten vanaf USB. Als je met Tails opstart krijg je een scherm in beeld met de opties ‘Live’ en “Live failsafe’. Gebruik de pijltjestoetsen om ‘Live’ te selecteren en klik op enter. Vervolgens krijg je de keuze ‘More options’. Het is niet nodig om dit menu te gebruiken tenzij je Tails zo moet instellen dat je Tor-censuur kunt omzeilen. Als dat niet zo is, selecteer je ‘no’, ‘Login’ en vervolgens kun je Tails verkennen.

Als je ‘ja’ kiest en dus ‘More options’ selecteer, krijg je de volgende onderdelen te zien:

- ‘Administrative password’. Het is onwaarschijnlijk dat je een administratief wachtwoord wilt aanmaken, tenzij je toegang wilt tot de interne harde schrijf van de computer (dat raden we af omdat het tot onnodige veiligheidsrisico’s kan leiden).

- ‘Spoof all MAC addresses’. Deze moet automatisch geselecteerd zijn. Het is een goede mogelijkheid om de serienummers van je netwerkkaarten te verbergen en dit helpt dus om je locatie verborgen te houden.

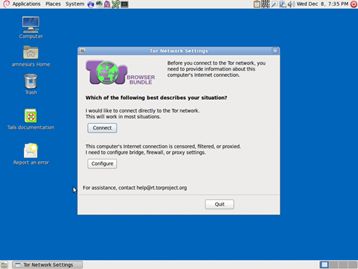

- ‘Network configuration’. Hier heb je twee opties: direct verbinding maken met het Tor-netwerk of het configureren van een bridge in geval van censuur (‘This computer’s internet connection is censored, filtered or proxied. You need to configure bridge, firewall or proxy settings’). Als je netwerk geen Tor-verbindingen toestaat, selecteer je de laatste.

- ‘Disable all networking’. Als je offline wilt blijven.

Het gebruik van Tor binnen Tails via bridges (omzeilen van censuur)

Toelichting: bridges helpen je om toch connectie te maken met het Tor-netwerk (zie hoofdstuk 3) in situaties waarin het niet wordt toegestaan om met het Tor-netwerk te verbinden. Bridges zijn Tor-relays (zogenaamde nodes of computerpunten) die verkeer van het Tor-netwerk ontvangen en doorgeven om censuur te omzeilen.

Het gebruiken van een bridge kan extreem traag zijn, maar het werkt goed als je censuur moet omzeilen.

Om bridges te gebruiken, volg je een iets andere opstartprocedure. Als je opstart met de Tails-stick en je kunt kiezen voor ‘More options?’, selecteer dan ‘Yes’ om door te gaan. Bij ‘Network configuration’, selecteer je ‘This computer’s internet connection is censored, filtered of proxied. You need to configure bridge, firewall or proxy settings’.

Als je vervolgens verbinding met het internet zoekt, komt de Tor-browser met een venster waarin dezelfde vraag wordt gesteld.

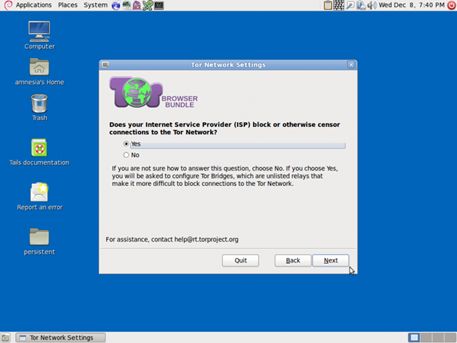

Als de toegang wordt geblokkeerd, kies je voor ‘Configure’. Vervolgens krijg je de vraag of je ISP connectie met het Tor-netwerk blokkeert of censureert. Kies hier voor ‘yes’ als dat het geval is om bridges te configureren. Vervolgens klik je op ‘next’.

Je krijgt nu een venster waarmee je een of meer ‘bridges’ – (series van nummers die een Tor-relay identificeren) opent. Voor het verkrijgen van bridges, ga je naar https://bridges.torproject.org, of als dat niet lukt, stuur een e-mail naar bridges@torproject.org via een gmail.com of yahoo.com e-mailadres, met de tekst ‘get bridges’ in de body van het bericht en je krijgt bericht terug met een link bridges.

Een persistent volume (opslagruimte) op je Tails-stick maken

Voor het maken van een persistent volume binnen Tails ga je naar Applications → Tails → Configure persistent volume. Als je een zeer sterk wachtwoord (zie hoofdstuk 8) heb ingevoerd, kun je kiezen wat voor soort bestanden je wilt opslaan op het volume. Selecteer hier ‘all types’ om je opties open te houden.

Vanaf nu krijg je iedere keer dat je de laptop opstart vanaf de Tails-stick twee vragen: ‘Use persistence?’ en ‘More options?’ (zoals eerder). Als je je klikt op ‘use persistence’ en het wachtwoord invult, dan krijg je toegang tot alle data die je op het persistent volume hebt bewaard in voorgaande sessies (zoals de geconfigureerde e-mailclient, IM-client, wachtwoordmanager en bestanden).

E-mail in Tails

Lees eerst hoofdstuk 5 over e-mail voordat je verder leest in dit hoofdstuk. Bekijk ook de documentatie van Tails over Icedove (Thunderbird) op https://tails.boum.org/doc/anonymous_internet/icedove/index.en.html .*

Tails bevat een voorgeïnstalleerde e-mailclient genaamd Icedove. Dit is een heruitgave van Thunderbird, zoals gedocumenteerd in hoofdstuk 5. Daarnaast is Enigmail voorgeïnstalleerd, een extensie voor Icedove die encryptie van e-mail ondersteunt. Als je al met Thunderbird/Enigmail werkt om je e-mails te versleutelen op je computer, dan zou je geen problemen moeten ondervinden in het werken met Icedove via Tails. De instructies van hoofdstuk 5 zijn ook hier van toepassing.

Je sleutel importeren van een laptop/besturingssysteem

Veel mensen gebruiken verschillende Tails-sticks, e-mailadressen, PGP-sleutels, etc. voor verschillende projecten. Dat is een prima manier om veilig te werken en je activiteiten op te splitsen. Maar het kan zijn dat je een encryptiesleutel wilt gebruiken binnen Tails die je op een andere computer of laptop hebt aangemaakt. Je hebt hier een reserve-USB-stick voor nodig. Houd er wel rekening mee dat dit je anonimiteit binnen Tails kan opheffen.

Doe de USB-stick in de laptop waarop de encryptiesleutel staat die je naar de nieuwe plek wilt verplaatsen. Open Thunderbird en ga naar Enigmail → Key management. Zoek je e-mailadres en sleutel in je contactenlijst en klik met je rechtermuisknop om het te selecteren. Vervolgens kies je ‘Export keys to file’ → ‘Export secret keys’. Zoek je USB-drive en selecteer deze als locatie waar je je sleutel wilt opslaan. Verwijder de USB-stick vervolgens en start je Tails-systeem op. Zodra Tails is opgestart en met het internet is verbonden, doe je de USB-stick met de opgeslagen sleutel in je laptop. Klik op Tails’ OpenPGP encryption applet (het icoontje met klembord bovenaan rechts van het navigatiemenu) en selecteer → Manage keys → File → Import. Open de bestandenlijst van je USB-stick om de sleutel op te zoeken en selecteer ‘Import’.

Als je de sleutel in Tails hebt geïmporteerd is het verstandig om de sleutel op een veilige manier (dus niet alleen deleten, zie ook hoofdstuk 4, data veilig delen) van de USB-stick te verwijderen. Het is namelijk niet verstandig om je geheime sleutel bij je te dragen op een onbeveiligde USB-stick. Gebruik hiervoor de ’Wipe’-functie van Tails (klik met je rechtermuisknop op het bestand met de sleutel op de USB-stick). Hiermee kun je het bestand veilig en volledig verwijderen.

OpenPGP Encryption Applet

Omdat alle internetverbindingen van Tails via het Tor-netwerk lopen, loopt de verbinding met je e-mailprovider ook via Tor. Gebruikers van sommige e-mailproviders kunnen problemen hebben met het configureren van hun e-mailaccounts op Icedove via Tails, omdat de Tails de connectie wil omleiden naar het Tor-netwerk om je locatie te verbergen.

Tails heeft voor die situatie een alternatieve manier om encryptie in e-mail en e-mailbijlagen te gebruiken. In plaats van een e-mailclient te gebruiken om het hele e-mailbericht te versleutelen, kun je de betreffende tekst selecteren en encrypten naar de sleutel van de gewenste ontvanger vóórdat je die (versleutelde) tekst in een e-mail plakt (als je de e-mail in de webbrowser opstelt).

Importeren van de openbare sleutel (public key) van je contactpersoon

Na naar de OpenPGP-encryptie-applicatie (het icoontje met klembord, rechtsboven in je navigatiemenu) → Manage keys → en kies of een van de twee mogelijkheden:

- Remote → zoek remote keys (als je de sleutel van de contactpersoon nog niet hebt). Voer de naam van de contactpersoon in en klik op ‘zoeken’

- File → Importeren (als je de sleutel al in een bestand hebt opgeslagen).

Versleutelen van de tekst

Typ je bericht in de Gedit Text Editor. Je vindt deze bij Applications (linksboven in het navigatiemenu) → Accessories → gedit Text Editor. Vervolgens selecteer je de getypte tekst (Ctrl + A) en kopieer je deze naar het klembord (Ctrl + C of rechtermuisknop/kopieer). Ga naar de OpenPGP encryptie-applicatie, kies → Sign/encrypt Clipboard with Public Keys → selecteer de ontvanger van je e-mail (je moet de sleutel van deze persoon al hebben geïmporteerd), onderteken het bericht met het e-mailadres dat je gebruikt om de mail te versturen en klik OK. Plak vervolgens de tekst in het e-mailbericht (Ctrl + V) dat je aan het opstellen bent en verstuur deze.

Let erop dat je het bericht hebt versleuteld, zodat alleen de beoogde ontvanger deze kan lezen. Dat betekent ook dat je heb bericht zelf niet meer kunt lezen of ontsleutelen zodra je het heb versleuteld. Daarom is het verstandig om ook je eigen publieke sleutel bij de encryptie toe te voegen als je deze methode gebruikt. Je kunt het dan zelf ook ontsleutelen als je je verzonden berichten wilt teruglezen.

De tekst ontsleutelen/decrypten

Om de tekst te ontsleutelen, selecteer je de betreffende tekst. Voeg de tekst “—–BEGIN PGP MESSAGE—–“ en “—–END PGP MESSAGE—–” toe en plak de tekst naar het klembord (Ctrl + C of rechtermuisklik/copy). De OpenPGP-applicatie (icoon met klembord) laat nu een sleuteltje zien: dat betekent dat het versleutelde tekst bevat. Als de tekst alleen is ondertekend maar niet versleuteld zie je hier een zegel. Dat betekent dat het klembord alleen ondertekende tekst bevat. We gaan ervan uit dat je een sleuteltje ziet: klik op de OpenPGP-applicatie (icoontje met klembord) en selecteer ‘Decrypt/Verify Clipboard’ van het menu. De ontsleutelde tekst wordt nu getoond in het venster Output van GnuPG.

E-mailbijlagen versleutelen

Het is gemakkelijk om bestanden te versleutelen met openbare sleutels en deze als e-mailbijlage te versturen via Tails. Klik met je rechtermuisknop op het betreffende bestand, kies → Encrypt → vul het e-mailadres van de ontvanger in (onderteken het bericht als het adres waarmee je de e-mail gaat versturen) en klik op OK. Je ziet nu een duplicaat van het geselecteerde bestand met de extensie ‘.pgp’. Dit betekent dat het bestand is versleuteld. Voeg het .pgp-bestand aan je e-mail toe. Vervolgens kan deze alleen worden geopend en ontsleuteld door de gekozen ontvanger.